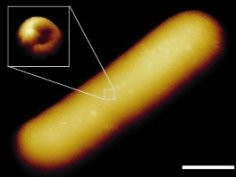

Sfilmowano, jak układ odpornościowy zabija bakterie

8 maja 2019, 11:31Po raz pierwszy sfilmowano, jak podczas odpowiedzi immunologicznej ludzkie białka "dziurawią" osłony komórkowe bakterii. Cały proces jest tak pomyślany, by komórki organizmu gospodarza miały czas zabezpieczyć się przed atakiem.

FBI ostrzega przed atakami elity irańskich hakerów. Fox Kitten szykują przyczółki dla innych

10 sierpnia 2020, 10:38FBI wydało oficjalne ostrzeżenie przed atakami, jakie na prywatne i rządowe cele w USA przeprowadza elita irańskich hakerów powiązanych z rządem w Teheranie. W ostrzeżeniu nie pada nazwa grupy, jednak dziennikarze nieoficjalnie dowiedzieli się, że chodzi o grupę zwaną Fox Kitten lub Parasite, która jest od dłuższego czasu obserwowana przez międzynarodową społeczność zajmującą się cyberbezpieczeństwem.

Nadmiar witaminy B3 grozi chorobami układu krążenia

20 lutego 2024, 09:37Badacze z Cleveland Clinic powiązali zbyt wysoki poziom niacyny (witaminy B, witaminy PP) z chorobami układ krążenia. Doktor Stanley Hazen i jego zespół odkryli związek pomiędzy 4PY, produktem rozkładu nadmiarowej niacyny z chorobami serca. Podwyższony poziom 4PY we krwi jest silnie związany z udarami, zawałami i innymi problemami z układem krążenia

Przełom w leczeniu cukrzycy?

16 grudnia 2006, 15:16Nowe badania wykazały, że jedną z głównych przyczyn cukrzycy typu 1. mogą być nieprawidłowości w działaniu nerwów trzustki. Przez wiele lat naukowcy opisywali ten typ cukrzycy jako chorobę autoimmunologiczną, podczas której system odpornościowy atakuje komórki trzustki, uniemożliwiając im produkcję insuliny.

Atak na piratów

10 stycznia 2008, 16:09Prywatny tracker BitTorrent, FeedThe.Net został zaatakowany przez hakerów z grupy „Scena”. Zostawili oni na serwerze plik tekstowy ujawniający prywatne informacje na temat jednego z administratorów maszyny.

Zamrożeni od środka

20 listopada 2008, 16:51Drobno pokruszone kawałki lodu wprowadzane bezpośrednio do ciała pacjenta mogą znacznie zwiększyć szanse na przeżycie wielu wypadków. Istnieje szansa, że już niedługo ruszą pierwsze testy wynalazku na ludziach.

Kylin - najbezpieczniejszy system operacyjny

13 maja 2009, 16:45W Chinach powstał odporny na ataki system operacyjny. O istnieniu Kylina mówił w Senacie USA Kevin G. Coleman, doradca rządu USA ds. bezpieczeństwa cyfrowego. Nowy system został już zainstalowany na rządowych i wojskowych komputerach w Państwie Środka.

Atak zwykłym tekstem

30 listopada 2009, 12:38Specjaliści z Uniwersytetu Johnsa Hopkinsa uważają, że dzięki ukryciu szkodliwego kodu w zwykłym tekście, cyberprzestępcy mogą ominąć większość wykorzystywanych obecnie systemów antywirusowych. Zespół Josha Masona zaprezentował podczas ACM Conference on Computer and Communications Security technikę ataku, która może odesłać do lamusa współczesne systemy ochronne.

Script kiddies zaatakują GSM?

29 lipca 2010, 10:27Podczas konferencji Black Hat zaprezentowano gotowy zestaw narzędzi do podsłuchiwania telefonów komórkowych. Jego pojawienie się może oznaczać początek epoki ataków na komórki dokonywanych przez script kiddies.

Chiny grożą Google'owi

6 czerwca 2011, 17:15Spór pomiędzy Google a Chinami ponownie się zaostrzył po tym, jak wyszukiwarkowy gigant oskarżył ChRL o przeprowadzenie niedawnego ataku na Gmaila. W odpowiedzi w dzisiejszym numerze państwowego Renmin Ribao (Dziennik Ludowy) stwierdzono, że Google jest narzędziem politycznym używanym przez Zachód do szkalowania Chin, a ostatnie oświadczenie koncernu może zaszkodzić jego pozycji w Państwie Środka.